食品廠污水處理設備與數據監測優化方案

隨著環保標準的日益嚴格,食品加工行業面臨的水處理壓力持續加大。食品廠污水具有高濃度有機物、懸浮物多、水質水量波動大等特點,采用合適的處理設備并輔以專業的數據處理服務,是確保穩定達標排放、實現資源循環的關鍵。

一、核心處理設備與技術路線

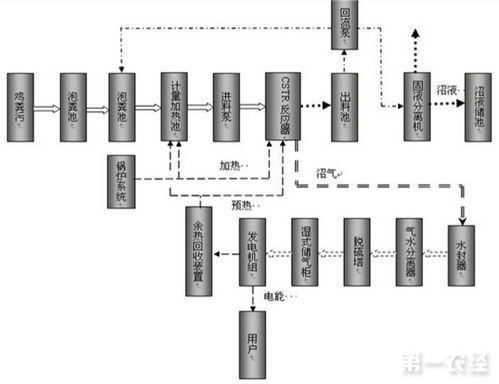

食品廠污水處理通常遵循“預處理 + 主體處理 + 深度處理”的工藝路線,不同環節需配置相應設備。

- 預處理階段:主要去除大顆粒懸浮物、油脂及調節水質水量。

- 格柵:去除污水中的菜葉、肉屑、包裝物等較大固體雜物。

- 調節池:配備攪拌設備,均衡水質水量,減少對后續工藝的沖擊。

- 氣浮機/隔油池:有效去除污水中的浮油、乳化油及部分懸浮物,是含油脂廢水(如肉類、油炸類食品加工)的關鍵預處理設備。

- 主體處理階段(生化處理):核心是降解溶解性有機物。

- 厭氧反應器(如UASB、IC):適用于高濃度有機廢水(如果蔬汁、釀造廢水),能高效去除COD并產生沼氣回收能源。

- 好氧反應器(如活性污泥法、生物接觸氧化法、SBR、MBR):

- 傳統活性污泥法及其變型(A/O, A2/O):技術成熟,可同步脫氮除磷。

- 膜生物反應器(MBR):集生化與膜分離于一體,出水水質好、占地面積小,是提標改造的優選技術。

- 深度處理與消毒階段:確保出水穩定達標或回用。

- 過濾設備(砂濾、活性炭過濾):進一步去除SS和色度。

- 高級氧化設備(如臭氧發生器、芬頓氧化設備):用于處理難降解有機物或深度脫色。

- 消毒設備(紫外線消毒器、二氧化氯發生器):殺滅病原微生物,滿足排放或回用標準。

- 污泥處理設備:處理生化過程產生的剩余污泥。

- 污泥脫水機(帶式、板框式、離心式):將污泥減量化,便于后續處置。

二、數據處理服務的核心價值與應用

僅僅擁有硬件設備還不夠,現代化的污水處理廠(站)需要依托數據實現精細化、智能化運營。專業的數據處理服務為此提供強大支撐。

- 在線監測與數據采集:在關鍵工藝節點(如進水口、厭氧出水、好氧出水、最終排放口)安裝pH、COD、氨氮、總磷、總氮、DO(溶解氧)、MLSS(污泥濃度)等在線監測儀表,實時采集水質、水量、設備運行狀態(如泵、風機能耗)數據。

- 數據傳輸與云平臺存儲:通過物聯網(IoT)技術,將分散的數據穩定傳輸至中央數據庫或云平臺,實現數據的集中化、安全化存儲與備份。

- 數據分析與智能診斷:這是數據處理服務的核心。通過大數據分析和機器學習算法,可以實現:

- 工藝優化:分析進水負荷與處理效果關聯,自動調節曝氣量、回流比、加藥量等關鍵參數,在達標前提下實現節能降耗。

- 故障預警與診斷:通過異常數據模式識別,提前預警設備故障(如風機異常、膜堵塞)或工藝異常(如污泥膨脹、硝化崩潰),指導維護人員精準干預,避免非計劃停產。

- 報表自動生成與合規管理:自動生成滿足環保部門要求的日報、月報、年報,并可追溯歷史數據,輕松應對環保督察。

- 遠程監控與移動管理:通過電腦端或手機APP,管理人員可隨時隨地查看運行狀態、接收報警信息、遠程啟停設備,極大提升管理效率。

三、設備與數據服務的協同整合方案

對于食品廠而言,最優策略是“硬裝備”與“軟服務”深度融合:

- 規劃階段:在選擇處理工藝和設備時,就應預留傳感器接口和自動化控制空間,為數字化升級打下基礎。

- 建設與改造階段:集成安裝可靠的在線監測儀表和自動化控制系統(PLC/SCADA),并與污水處理設備同步調試。

- 運營階段:采購或訂閱專業的數據處理分析服務。可以由設備供應商提供,也可由獨立的環保科技服務公司提供。服務內容涵蓋系統維護、數據分析報告、定期優化建議及人員培訓。

****,食品廠污水處理已從單純的設備堆砌,邁向“高效可靠設備 + 智能數據驅動”的新模式。通過科學配置物理、生化及深度處理設備,并引入專業的數據處理服務對全過程進行實時監控、智能分析和優化調控,食品企業不僅能穩定滿足環保要求、降低綜合運行成本,更能通過對水和物料資源的精準管理,提升企業的綠色可持續競爭力。

如若轉載,請注明出處:http://www.dbsdj.com.cn/product/52.html

更新時間:2026-05-02 13:50:05